传统账号认证过程中,不管是静态密码、证书还是动态令牌,都需要把用户持有的凭证传输到服务端进行验证,但在验证过程中存在伪造用户凭证进行攻击的风险。

基于以上问题,派拉软件在统一身份管理系统中紧跟技术前沿,集成FIDO2协议以及AI行为分析模型,在保证用户身份和设备安全的同时可以进行无密码登录,使得账户的安全性和便捷性同时得到保障。

根据Pew Research的统计,在2017年只有12%的受访者使用密码管理器,甚至有49%的受访者把密码写在纸上。Verizon在《2018年数据泄露调查报告》中指出,81.1%的数据泄露事件都是由于密码泄漏而引起的。为提高账户的安全性,账号认证的安全方式共经历了三次进化。

.png)

静态密码认证

安全行业有一个共识:密码终将会消失。但是从目前的情况来看,密码的寿命还会很长,甚至在数量上还有越来越多的趋势。静态密码是由用户自己设定的,一些人为方便记忆,将密码设置为生日或是纯数字,结果遭遇不法分子的轻松破解。目前,静态密码存在如下风险:

1.静态密码的易用性和安全性互相排斥,两者不能兼顾,简单容易记忆的密码安全性弱,复杂的静态密码安全性高但是不易记忆和维护;

2.静态密码安全性低,容易遭受各种形式的安全攻击;

3.静态密码的风险成本高,一旦泄密将可能造成最大程度的损失,而且在发生损失以前,通常不知道静态密码已经泄密;

4.静态密码的使用和维护不方便,特别一个用户有几个甚至十几个静态密码需要使用和维护时,静态密码遗忘及遗忘以后所进行的挂失、重置等操作通常需要花费不少的时间和精力,非常影响正常的使用。

静态密码安全由于等级过低很容易被恶意人员或黑客猜到、破解,从而引发信息泄露事件。有调查表明,超过80%的黑客入侵事件,都是利用了被盗口令或者弱口令,目前,身份窃取已成为黑客最主要的攻击点。

安全设备认证

为了进一步提高账户安全性,双因素身份认证应运而生。最普遍的2FA方式就是短信验证码,OTP动态令牌,基于USBKey的CA认证等等。

短信验证码依赖信任手机和SIM卡以及运营商基站,但手机和SIM存在丢失、被盗,基站存在被伪造的情况,甚至黑客可以通过钓鱼网站、中间人攻击等手段获取用户正确的验证码,从而导致短信验证码验证方式的安全性大打折扣;

OTP动态令牌,UsbKey CA证书使用独立硬件作为身份认证的入口,要随身带硬件设备并且依赖负责的后端服务器来管理,成本较大且在使用过程中十分不便捷,同时,没有统一的认证标准各个厂商各自维护自有协议。

生物特征认证

为了账户的安全性和便捷性同时得到保障,使用人体特有的生物特征作为验证手段是非常有吸引力的,随着计算机算法的发展,生物特征识别的准确率越来越精确,而生物识别的硬件设备也越来越便宜高效,大部分手机厂商已经内置了丰富的生物识别设备,使得生物特征认证越来越受到欢迎。目前的一个趋势是采用即插即用的本地身份认证,用户的隐私、生物特征信息及其产生的私钥保存在可信设备手机之中,具有更好的安全性、便捷性、适配性以及隐私保护性。

FIDO(Fast IDentity Online)

在线快速身份验证联盟立于2012年,它的目标是创建一套开放、可扩展的标准协议,支持对Web应用的非密码安全认证,消除或减弱用户对密码的依赖。

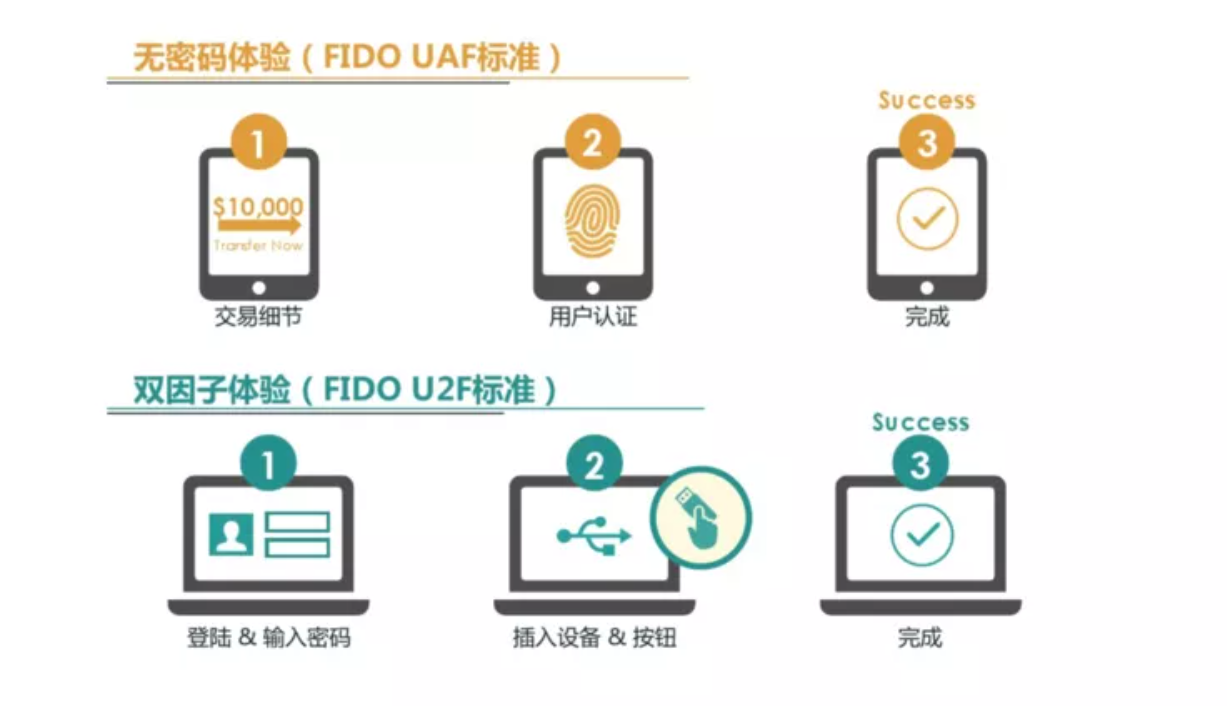

FIDO认证主要是通过无密码UAF和第二因子U2F来实现安全登录。

无密码的UAF

用户携带含有UAF的客户设备(通常手机或pc就已内置有采集设备)

用户出示一个本地的生物识别特征(指纹、人脸、声纹)

网站可以选择是否保存密码

用户选择一个本地的认证方案(例如按一下指纹、看一下摄像头、对麦克说话,输入一个PIN等)把他的设备注册到在线服务上去。只需要一次注册,之后用户再需要去认证时,就可以简单的重复一个认证动作即可。用户在进行身份认证时,不在需要输入他们的密码了。UAF也允许组合多种认证方案,比如指纹+PIN。

UAF适用于典型的2C业务场景,基于手机、平板、智能手表内置的生物识别设备进行验证无需增加其他设备。

.png)

第二因子的U2F

用户携带U2F设备,浏览器支持这个设备

用户出示U2F设备,浏览器读取设备证书

网站可以使用简单的密码(比如4个数字的PIN)

U2F是在现有的用户名+密码认证的基础之上,增加一个更安全的认证因子用于登录认证。用户可以像以前一样通过用户名和密码登录服务,服务会提示用户出示一个第二因子设备来进行认证。U2F可以使用简单的密码(比如4个数字的PIN)而不牺牲安全性。U2F出示第二因子的形式一般是按一下USB设备上的按键或者放入NFC。

U2F适用于典型的2B业务场景,基本PC用户的使用场景,企业可以为内部人员配备专业的FIDO设备硬件用于应用系统的登录认证。

.png)

FIDO认证在整个身份协议栈位于身份鉴别层,派拉软件IAM产品结合FIDO和基于AI行为分析技术,整个用户登录过程如下:

.png)

1. 用户登录,通过浏览器获取手机APP,收集客户端信息、设备指纹、上下文、地理位置等信息,提交到服务端;

2. 服务端根据AI及大数据算法模型,对客户端信息进行分析计算风险值,并根据不同的风险等级,让客户端采用不同安全等级的认证方式;

3. 客户端收到认证请求后采用FIDO或其他认证提交认证凭据;

4. 服务端验证通过,给客户端颁发Token。

在互联网时代下,个人生物特征数据的敏感性对身份认证技术提出了更高的要求,坚持统一的身份认证规范和标准,打破壁垒才能真正实现开放共赢。近年来,随着FIDO相关国际标准的发布,FIDO联盟也在吸引着越来越多的互联网巨头加入,FIDO将会在更多的项目产品中落地。